Itmediaから4つ程拾ってみました。

①遠隔からCPUを数秒で破壊するサイバー攻撃についての特集です。

↓

先日、自宅のMSIのBIOSの設定を変更したばかりですが、、もっとも今回の事例はサーバー系のマザーボードでの検証です。被害はより深刻だと考えます。サーバーがクラッシュしたら。。大変な事になります。現代社会においてクラウドがクラッシュする事は全てがストップする事を意味します。そうならないような、冗長設計がなされていると思いたいですが、、そうするとコストアップになります。

サイバー攻撃に対してのコストは年々上昇しています。企業の設備費の多くがサイバー攻撃対策に費やされています。サーバーを運営するコストは年々上昇しつつあります。

➁WordPressの古いプラグインやテーマから侵入するサイバー攻撃。

↓

---------------- 抜粋します。

ロシアのアンチウイルス製品を開発するDoctor Webは、WordPress CMSをベースとしたWebサイトをハッキングする悪意のあるLinuxプログラムを発見したと発表した。

対象となる脆弱性があるプラグインやテーマは以下の通り。

- WP Live Chat Support Plugin

- WordPress ? Yuzo Related Posts

- Yellow Pencil Visual Theme Customizer Plugin

- Easysmtp

- WP GDPR Compliance Plugin

- Newspaper Theme on WordPress Access Control(CVE-2016-10972)

- Thim Core

- Google Code Inserter

- Total Donations Plugin

- Post Custom Templates Lite

- WP Quick Booking Manager

- Faceboor Live Chat by Zotabox

- Blog Designer WordPress Plugin

- WordPress Ultimate FAQ(CVE-2019-17232 and CVE-2019-17233)

- WP-Matomo Integration(WP-Piwik)

- WordPress ND Shortcodes For Visual Composer

- WP Live Chat

- Coming Soon Page and Maintenance Mode

- Hybrid

さらにこのマルウェアの更新版も発見されており、以下のWordPressプラグインとテーマが脆弱リストとして追加されている。

- Brizy WordPress Plugin

- FV Flowplayer Video Player

- WooCommerce

- WordPress Coming Soon Page

- WordPress theme OneTone

- Simple Fields WordPress Plugin

- WordPress Delucks SEO plugin

- Poll, Survey, Form & Quiz Maker by OpinionStage

- Social Metrics Tracker

- WPeMatico RSS Feed Fetcher

- Rich Reviews plugin

----------------------------------------

↓ Dr.Web-Wiki

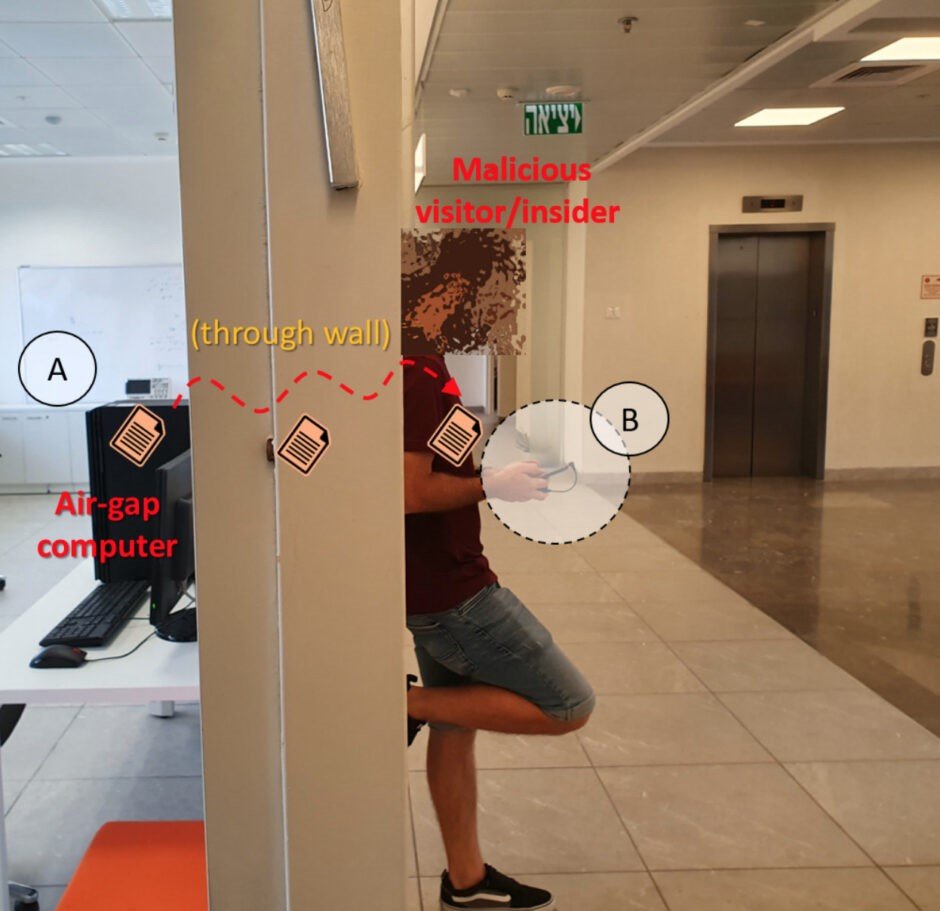

③ネットに接続していないPCをスマホでハッキング

↓

イスラエルのBen-Gurion University of the Negevに所属する研究者が発表した論文です。

④他人のスマホの現在地を特定できるサイバー攻撃 Bluetooth

↓

------------------ 抜粋します。

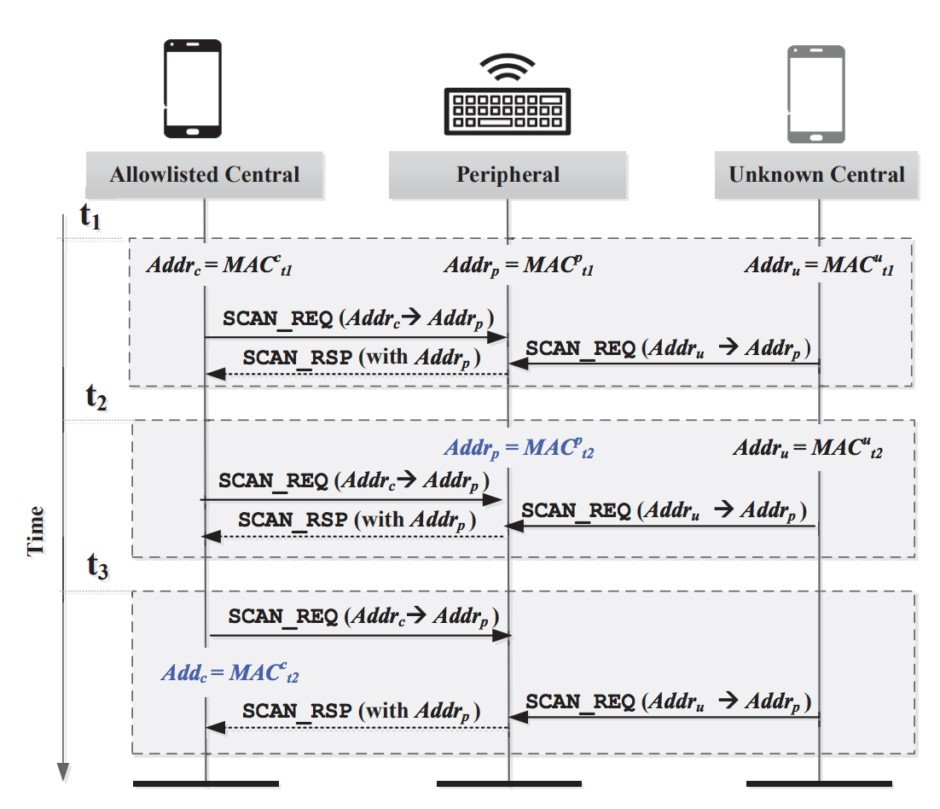

米オハイオ州立大学に所属する研究者らが発表した論文です。

★:近距離無線通信技術であるBluetooth Low Energy(BLE)は、多くのアプリケーションで使用されている。しかし、BLEデバイスは、近くにいる攻撃者がBluetoothパケットを盗み、特定のデバイスやユーザーと関連付けることができるため、MACアドレス(ネットワークにつながる機器に割り当てられている識別番号)追跡の対象になっている。

◎2010年からMACアドレスランダム化というソリューションを実行している。

◎その後、2014年にBluetoothは「allowlist」という機能を導入し、承認したデバイスのみ接続を許可し、プライベートデバイスが未知のデバイスにアクセスすることを防いでいる。主要なスマートフォン(AndroidやiPhone)の「filter accept list」である。

今回はallowlistによってMACアドレスをランダム化しても、MACアドレスを追跡できるBluetooth Address Tracking (BAT)と呼ぶサイドチャネル攻撃を提案する。

------------------------------

イタチごっこです。ダイナミックMACアドレスを使用してもMACアドレスが追跡できるようです。

無線で繋がっている限りセキュリティー対策には限界があるという事です。現代社会のほとんどが無線システムを利用しています。完璧なセキュリティー対策を施す事は不可能に近いようです。