突然のクレーム・メール。 あなたは相手にそんなメールを送ったことはないのに、相手はあなたからのメールを受け取ったと主張します。 問題は、メールの送信元は簡単に詐称できることにあります。

あなたは相手にそんなメールを送ったことはないのに、相手はあなたからのメールを受け取ったと主張します。 問題は、メールの送信元は簡単に詐称できることにあります。

また 自分のメールアドレスから迷惑メールが来た と、驚く方が増えています。 これはあなたになりすました、通称「なりすましメール」と呼びます。

と、驚く方が増えています。 これはあなたになりすました、通称「なりすましメール」と呼びます。

他にも、企業からのメールのフリをしたり、 パソコンからなのに

パソコンからなのに ケータイメールと思わせたり、「なりすましメール」は、ホントにやっかいです。

ケータイメールと思わせたり、「なりすましメール」は、ホントにやっかいです。

メールの送信元を詐称するのは簡単なことです。 特別なソフトも必要としません。 問題は、あなたのメールアドレスを騙って他人に迷惑メールを送られた場合です。

現在の電子メールの性質上、送信者の詐称を防ぐことはできません。 我々にできる対策としては、常にメールに自分自身の電子署名を付加し、本物であることを証明することぐらいでしょう。

メールの「From」欄に知り合いの名前やマイクロソフトなどの大企業とおぼしきアドレスが書いてあるため、何か重要なファイルかと思って添付ファイルをダブルクリックすると、見事ウィルスに感染。

そこで、メールの送信者欄というものが全く信用できないものであるということを実感していただけるよう、ちょっとした実験をしてみします。

いつもみなさんがお使いのメールサーバに対してメールクライアントを使わずにアクセスをかけ、メールというものがどういう手順で送信されているか、ひとつひとつ実証していきます。

【1】

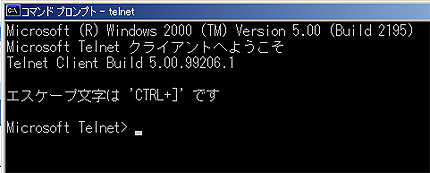

「コマンド プロンプト」(Win98系の場合は「MS-DOS プロンプト」)を起動します。

コマンドプロンプトの起動方法は、Windowsのバージョンによって異なります。 画面右下の【スタート】ボタンを押し、【プログラム】-【アクセサリ】の下か、または【プログラム】の直下にあるのではないかと思います。

【2】

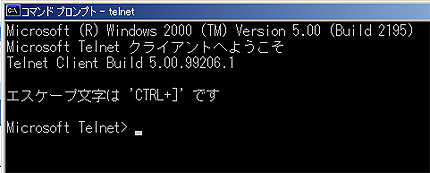

コマンドプロンプト上で、「telnet」と入力し、Enterを押します。

すると、以下のような画面が表示されます。

「telnet」とは本来、他のコンピュータにリモートからログインし操作するためのサービスです。しかしtelnetはポート番号を指定してコマンドを送ることが可能で、これによって様々なサービスをtelnetクライアントで動かすことができます。

【3】

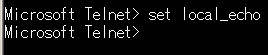

「set local_echo」と入力し、Enterを押します。

これを設定しないと、こちらが入力したコマンドが手元に表示されず、かなりやりづらくなってしまいます。

【4】

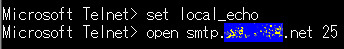

「open (いつもお使いのSMTPサーバ名) 25」と入力し、Enterを押します。

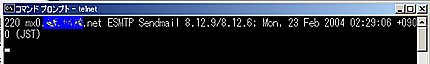

すると、以下のような画面が表示されます。

「SMTP」とは、メールを送信したりサーバ間で転送したりするためのプロトコルです。 今回の実験は、telnetを使ってSMTPサーバにアクセスするコマンドを入力してみよう、というものなのです。

SMTPが利用しているポート番号は25番です。上記のコマンドのは「SMTPサーバに対して、25番ポートを使ってアクセスしなさい」という意味になります。つまりSMTPサーバ側から見たら、通常のメールアクセスのように見えるのです。

そのためSMTPサーバは正常にアクセスを受け付け、次のコマンドを待つ状態になります。

【5】

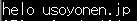

「helo (適当なホスト名)」と入力し、Enterを押します。

ここで入力するホスト名は適当でかまいません。

【6】

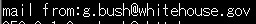

「mail from:(適当な名前)@(実在するドメイン名)」と入力し、Enterを押します。

この部分が問題の、送信者のメールアドレスをSMTPサーバに教える手続きです。 名前のほうはまったくでたらめでもかまいませんが、「@」の次のドメイン名は実在するものでなければなりません。

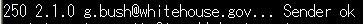

さて、今回は「whitehouse.govのg.bushさん」を名乗ってみました。 はたしてSMTPサーバはなんと言ってくるでしょうか?

なんと、OKだと言われてしまいました。SMTPサーバはドメイン名が実在するかどうかしか見ておらず、「@」の前のユーザが実在するかどうかや、そもそも送信したユーザが本当に「g.bush」なのかどうかなどを、まったく調べていないのです。

【7】

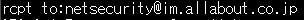

「rcpt to:(ご自分のメールアドレス)」と入力し、Enterを押します。

ここでメールを送る相手を設定します。ここでは確実にご自分のメールアドレスを入力するようにしてください。 他人に出してしまうと本物の詐称になってしまいます。

【8】

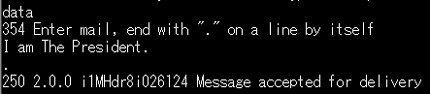

「data」と入力し、Enterを押します。

するとメッセージが表示され、メール本文を書くモードになります。メール本文を書くモードは、「.」(ピリオド)を行の先頭に入力してEnterを押すことで終了し、その後すぐにメールが送信されます。

さて、それではご自分のメールアドレスにメールが届いているかどうか確認してください。

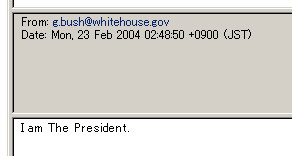

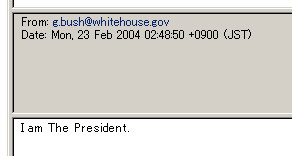

届いたメールのFrom欄は、見事「g.bush@whitehouse.gov」となってしまいました。

今回の実験ではメール送信の手順を体感するためにtelnetを使いましたが、送信者詐称がしたければ、単に送信を行うOutlookなどのメールソフトの設定を変え、自分自身のメールアドレスを他のものに書き換えれば、簡単に送信者を偽ったメールを出すことができてしまいます。

メールソフトは今回の実験で行った手順を自動化しているにすぎず、今回行った実験とメールソフトの機能は本質的には同じものです。

元来インターネットとは、研究機関において研究者が情報を相互に交換するために開発されたものであり、基本的に「性善説」で構築されています。 人はウソをつかないし、情報を書き換えたり、不正な侵入をしたりなどしない、という前提でできているのです。

インターネットが広く一般に使われるようになり、善人のみならず悪人も大いに利用するようになった現在、最も善人を悩ませ悪人を喜ばせている のがこのSMTPプロトコルです。

のがこのSMTPプロトコルです。

SMTPには送信した相手を正確に認証する機構がなく、そのために送信者名を偽ったり、不正中継によってスパムメールをばらまいたりすることが可能となり、またウィルスメールの送信先を追跡することが非常に困難になってしまっています。

ウィルスメールやスパムメールなどのメールにまつわる数々の問題は、根本的にはSMTPに代わる新しいメールプロトコルが開発されない限り解決しないでしょう。

そのようなプロトコルが登場するまでの間、私たちは、メールというものが信頼性のないものであるということを十分に認識しておく必要があります。

迷惑書き込みがやたら多いため、現在 コメント欄は承認後でないと投稿表示できません。 ご了承ください。

また 自分のメールアドレスから迷惑メールが来た

他にも、企業からのメールのフリをしたり、

メールの送信元を詐称するのは簡単なことです。 特別なソフトも必要としません。 問題は、あなたのメールアドレスを騙って他人に迷惑メールを送られた場合です。

現在の電子メールの性質上、送信者の詐称を防ぐことはできません。 我々にできる対策としては、常にメールに自分自身の電子署名を付加し、本物であることを証明することぐらいでしょう。

メールの「From」欄に知り合いの名前やマイクロソフトなどの大企業とおぼしきアドレスが書いてあるため、何か重要なファイルかと思って添付ファイルをダブルクリックすると、見事ウィルスに感染。

そこで、メールの送信者欄というものが全く信用できないものであるということを実感していただけるよう、ちょっとした実験をしてみします。

いつもみなさんがお使いのメールサーバに対してメールクライアントを使わずにアクセスをかけ、メールというものがどういう手順で送信されているか、ひとつひとつ実証していきます。

【1】

「コマンド プロンプト」(Win98系の場合は「MS-DOS プロンプト」)を起動します。

コマンドプロンプトの起動方法は、Windowsのバージョンによって異なります。 画面右下の【スタート】ボタンを押し、【プログラム】-【アクセサリ】の下か、または【プログラム】の直下にあるのではないかと思います。

【2】

コマンドプロンプト上で、「telnet」と入力し、Enterを押します。

すると、以下のような画面が表示されます。

「telnet」とは本来、他のコンピュータにリモートからログインし操作するためのサービスです。しかしtelnetはポート番号を指定してコマンドを送ることが可能で、これによって様々なサービスをtelnetクライアントで動かすことができます。

【3】

「set local_echo」と入力し、Enterを押します。

これを設定しないと、こちらが入力したコマンドが手元に表示されず、かなりやりづらくなってしまいます。

【4】

「open (いつもお使いのSMTPサーバ名) 25」と入力し、Enterを押します。

すると、以下のような画面が表示されます。

「SMTP」とは、メールを送信したりサーバ間で転送したりするためのプロトコルです。 今回の実験は、telnetを使ってSMTPサーバにアクセスするコマンドを入力してみよう、というものなのです。

SMTPが利用しているポート番号は25番です。上記のコマンドのは「SMTPサーバに対して、25番ポートを使ってアクセスしなさい」という意味になります。つまりSMTPサーバ側から見たら、通常のメールアクセスのように見えるのです。

そのためSMTPサーバは正常にアクセスを受け付け、次のコマンドを待つ状態になります。

【5】

「helo (適当なホスト名)」と入力し、Enterを押します。

ここで入力するホスト名は適当でかまいません。

【6】

「mail from:(適当な名前)@(実在するドメイン名)」と入力し、Enterを押します。

この部分が問題の、送信者のメールアドレスをSMTPサーバに教える手続きです。 名前のほうはまったくでたらめでもかまいませんが、「@」の次のドメイン名は実在するものでなければなりません。

さて、今回は「whitehouse.govのg.bushさん」を名乗ってみました。 はたしてSMTPサーバはなんと言ってくるでしょうか?

なんと、OKだと言われてしまいました。SMTPサーバはドメイン名が実在するかどうかしか見ておらず、「@」の前のユーザが実在するかどうかや、そもそも送信したユーザが本当に「g.bush」なのかどうかなどを、まったく調べていないのです。

【7】

「rcpt to:(ご自分のメールアドレス)」と入力し、Enterを押します。

ここでメールを送る相手を設定します。ここでは確実にご自分のメールアドレスを入力するようにしてください。 他人に出してしまうと本物の詐称になってしまいます。

【8】

「data」と入力し、Enterを押します。

するとメッセージが表示され、メール本文を書くモードになります。メール本文を書くモードは、「.」(ピリオド)を行の先頭に入力してEnterを押すことで終了し、その後すぐにメールが送信されます。

さて、それではご自分のメールアドレスにメールが届いているかどうか確認してください。

届いたメールのFrom欄は、見事「g.bush@whitehouse.gov」となってしまいました。

今回の実験ではメール送信の手順を体感するためにtelnetを使いましたが、送信者詐称がしたければ、単に送信を行うOutlookなどのメールソフトの設定を変え、自分自身のメールアドレスを他のものに書き換えれば、簡単に送信者を偽ったメールを出すことができてしまいます。

メールソフトは今回の実験で行った手順を自動化しているにすぎず、今回行った実験とメールソフトの機能は本質的には同じものです。

元来インターネットとは、研究機関において研究者が情報を相互に交換するために開発されたものであり、基本的に「性善説」で構築されています。 人はウソをつかないし、情報を書き換えたり、不正な侵入をしたりなどしない、という前提でできているのです。

インターネットが広く一般に使われるようになり、善人のみならず悪人も大いに利用するようになった現在、最も善人を悩ませ悪人を喜ばせている

SMTPには送信した相手を正確に認証する機構がなく、そのために送信者名を偽ったり、不正中継によってスパムメールをばらまいたりすることが可能となり、またウィルスメールの送信先を追跡することが非常に困難になってしまっています。

ウィルスメールやスパムメールなどのメールにまつわる数々の問題は、根本的にはSMTPに代わる新しいメールプロトコルが開発されない限り解決しないでしょう。

そのようなプロトコルが登場するまでの間、私たちは、メールというものが信頼性のないものであるということを十分に認識しておく必要があります。

迷惑書き込みがやたら多いため、現在 コメント欄は承認後でないと投稿表示できません。 ご了承ください。