韓国への大規模サイバー攻撃から数日たちましたが、全貌が明らかになりつつあります。

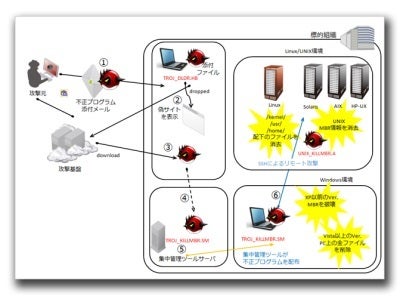

セキュリティソフトの会社トレンドマイクロは、韓国の銀行や放送局で多くのPCが起動不能に陥ったサイバー攻撃について、情報収集と追跡調査から推測した攻撃の全体像を公表しました。

1.なりすましメールを使って不正プログラムを送信、ユーザが開くと感染

2.偽のサイトを表示して正規サイトにアクセスしているかのように見せかける裏で不正なURLに接続

3.接続した不正URL からさらに別の不正プログラムをダウンロード

4.何らかの手法を使って集中管理ツールのサーバにアクセスし、「TROJ_KILLMBR.SM」を用意

5.集中管理ツールを使ってネットワーク上の Windows端末に「TROJ_KILLMBR.SM」を配布、すべてのファイルを消去し MBR をごみデータで上書き

6.ネットワーク上の Linux/UNIXサーバを探し、AIX、Solaris、HP-UX を見つけると MBR情報をごみデータで上書き。また Linux、Solaris の場合、重要なディレクトリを削除

今回のサイバー攻撃の特徴は、パソコンのハードディスクの内容を消去してしまうことにあります。

韓国で3万台近いパソコンのデータが消えてしまいました。

データを復旧することはある程度は出来ますが、かなり面倒です。

ニュースでは、復旧には3、4日かかるとのことでしたがもっとかかると思います。

これは、DOS攻撃とかと違い、パソコンのデータを無条件に消してしまうかなり悪質な攻撃。

まさにサイバー戦争かもしれません。