Security Incidents

毎日のように発生する事案について、新たに公表された事案をタイトルに示し、サイトに掲載されるお知らせへのリンクと事案の概要を月単位にまとめて示します。

作業ミス(個人情報登録) ファーマフーズ

8月30日 個人情報等漏えいに関するお知らせ

原因 当社が実施したキャンペーン当選者様向けに配信致しましたEメールにおきまして、別の当選者様の情報(お名前、ご住所、電話番号)が記載されておりました

→メール配信システムに、お客様情報(お名前、ご住所、お電話番号)とメールアドレスが不一致の状態で登録してしまったため

→システム作業上で担当者の手作業により発生したものでございます

被害 2024 年 8 月29日(木曜日)午後7時から午後9時頃にかけ、Xフォローキャンペーンの当選者様向けにメール配信致しました「商品発送のお知らせ」におきまして、別の当選者様の情報(お名前、ご住所、お電話番号)が記載されておりました

→個人情報等漏えい件数:680件

→この度の事象は、お客様の情報が不特定多数の方に配信されたものではなく、別の当選者様1名へメール配信された状況となっております

不正アクセス(ランサムウェア) モラロジー道徳教育財団

8月30日 当財団の情報システムに対するランサムウェア攻撃発生について

原因 令和6年8月28日(水)未明、当財団の情報システムに対しランサムウェア攻撃が発生いたしました

被害 攻撃を受けた情報システムには、当財団の維持員、関係先や各部署の情報が含まれており、外部からの閲覧もしくは持ち出された可能性があります

→現時点では個人情報の流出は確認されておりません

不正アクセス(ランサムウェア) 廣池学園

8月30日 本学園の情報システムに対するランサムウェア攻撃発生について

原因 令和6年8月27日(火)夜、本学園の情報システムに対しランサムウェア攻撃が発生いたしました

被害 攻撃を受けた情報システムには、麗澤幼稚園、麗澤中学・高等学校、麗澤大学の在園・在学生、保護者、卒園・卒業生、関係者の情報が含まれており、外部からの閲覧もしくは持ち出された可能性があります

不正アクセス(ネットワーク侵入:調査結果) ユニテックフーズ

8月30日 弊社サーバへの不正アクセス事案に係る調査結果に関するお知らせ

原因 当社の内部ネットワークに対して不正アクセスが行われ、一部のフォルダへのスキャンが実施されたこと、78GB相当のデータが外部へ転送されたことが確認されました

被害 不正アクセスされたフォルダには個人情報は格納されておらず、個人情報の漏洩はありませんでした

→外部へ転送されたデータの内容(具体的なファイル)は、調査においても特定に至りませんでした

→当社基幹システムへの不正アクセスがなかったこと、バックアップデータが保全されていたことが確認され、当社業務に影響はございませんでした

→現在に至るまで、不正アクセスにより取得された情報が開示、使用等されたとの事実は確認されておりません

設計ミス(プログラム要件) 沖縄銀行

8月30日 個人信用情報機関への個人情報の漏えいに関するお詫びとご説明について

原因 個人ローン等のお申込・ご契約をされたお客さまにおける個人信用情報について、申込書等により個人情報保護法に基づく同意を頂いた上で、信用情報機関である JICCへ登録しておりますが、一部のお客さまにつきまして、個人情報の提供に関する同意を得ないまま、当該信用情報機関へ個人信用情報の登録をしていることが、内部調査の結果判明しました

→JICC 宛て個人信用情報の照会・登録業務を開始した当初、JICC 登録に係る個人情報提供に関する同意を得ていない融資契約については、JICC へ登録しないよう対応が必要でしたが、システム開発のための調査が不十分であったことにより、当該対応が実施されなかったことで、登録すべきでない融資契約等の情報が登録されていました

被害 2017 年 10 月以降、融資契約等を行った日から 2024 年 3 月 13 日までの期間、当行と個人ローン等の契約をしている個人のお客さまが未同意のまま登録していた5,630 件の債権の個人情報((氏名、住所、生年月日等)や、融資の契約内容(債務残高、契約日等)等の情報)が漏えい

→未同意のまま登録していた期間中に、加盟金融機関等において融資のお申込等をされた場合に、当該登録された融資契約等の情報を、加盟金融機関等にて審査時に利用されるなど、融資判断に影響が生じた可能性がございます

→上記返済能力の調査等以外でお客さまの個人信用情報が利用されることはございません

→現時点において JICC および JICC 加盟金融機関以外にお客さまの情報が利用された事実は確認されておりません

氏名・住所・債務残高 沖縄銀行が顧客情報5630件を漏えい 顧客の同意得ず誤って信用情報機関に提供 | 沖縄タイムス+プラス

氏名・住所・債務残高 沖縄銀行が顧客情報5630件を漏えい 顧客の同意得ず誤って信用情報機関に提供 | 沖縄タイムス+プラス

作業ミス(サイト掲載ファイル) 西郷村

8月29日 個人情報の漏えいについてのお詫びとご報告

原因 村ホームページ上に掲示された資料において、個人情報が含まれた状態で公開を行っておりました

→ホームページに掲載する際、添付すべきファイルの確認ができていませんでした

被害 令和6年7月19日(金曜日)に、環境保全課が村ホームページにおいて「生ごみ処理機などの購入を支援します」の記事を作成した際、請求書の様式を添付しましたが、その際、誤って対象者の方の個人情報を含む請求書様式を添付してしまいました

→令和6年8月28日(水曜日)、職員が添付ファイルの誤りに気付き、記事を即時閲覧停止とし、対象資料の差し替えを行いました

→漏えいした内容:対象者の方(1名)の氏名・フリガナ・住所・携帯電話番号・口座情報

不正アクセス(サーバー侵入) 共立メンテナンス(天然温泉 加賀の宝泉 御宿 野乃金沢)

8月28日 宿泊施設の予約・販売管理システムへの不正アクセスの可能性についてのお詫びとお知らせ

原因 当社の運営する「天然温泉 加賀の宝泉 御宿 野乃金沢」において第三者が不正に宿泊施設の予約・販売管理システムへのログイン操作を行い、オンライン予約サイトから宿泊予約した一部のお客様のご予約情報に対して不正アクセスを行った疑いを検出したと本件システムの提供ベンダーより報告がございました

被害 委託先の調査により、本件システムにおいて、当社が委託先へ預けている個人データに対して不正アクセスがあり、一部の個人データはCSV 出力されたことが確認されました

→委託先が検出した不正アクセスの内容は以下の通りです

日時:2024年7月1日及び7月31日

対象:オンライン予約サイトから予約し、チェックイン日が2024 年7月31日~8月31日のお客様

不正アクセスされたお客様情報の項目:ご予約者様氏名、ご宿泊者様氏名、電話番号、e-mailアドレス、年齢、性別、宿泊に関わる情報等

→クレジットカード番号は含まれておりません

不正アクセス(サポート詐欺) 東京都教育委員会

8月28日 都立高等学校における個人情報に関わる事故について

原因 都立高等学校に勤務する講師の私物パソコン1台が、いわゆる「サポート詐欺」の被害に遭い、同パソコン内に保存されていた生徒個人情報が流出した可能性があります

→当該講師は校長の許可を得ることなく、無断で私物パソコンを使用していた

被害 令和6年7月28日(日曜日)午前10時30分頃、都立高等学校に勤務する講師が、自宅で私物パソコンを使用中、いわゆる「サポート詐欺」の被害に遭い、同パソコン内に保存されていた勤務校3校、令和2年度から令和6年度までの、担当していた履修科目に係る生徒計326名の生徒の学年、組、氏名、性別、成績(定期考査得点、通知表の成績等)が流出した可能性がある

→生徒個人情報が含まれるファイルについて、画面上、相手側から操作はされていない

→現在のところ、二次被害等の発生は報告されておりません

設定ミス(フォーム閲覧権限) 静岡東海証券

8月28日 講演会申込フォームにおける個人情報の漏えいについて

原因 弊社が企画しております設立80周年記念講演会の申込フォームにおいて、一部の申込情報について第三者が他の回答情報を閲覧できる状態となっていたことが判明いたしました→申込フォームとして利用しているGoogleフォームの設定にて「結果の概要を表示する」を有効にしていたため、申込入力終了後の画面に表示される「前の回答を表示」というリンクをクリックすると、他の入力情報を閲覧できる状態となっておりました

被害 2024年8月23日13:30ごろ 浜松会場申込フォーム利用者から取引営業店への連絡により事案発覚

→2024年6月26日~2024年8月23日14時ごろ、最大で95件の情報(ご氏名、お電話番号、郵便番号、ご住所、お取引部店)が漏えいした可能性

→現時点において、漏えいによる実被害の発生は確認されておりません

不正持出し(出向者:続報) 東京海上日動火災保険

8月28日 代理店への当社出向者による情報漏えいに関するお詫び(その2)

原因 保険代理店・株式会社ライフプラザパートナーズ(以下「LPP社」)に出向していた当社社員がLPP社で取り扱う他保険会社のお客様の契約情報等を当社へ漏えいさせていたことが判明しました

→当社が他保険会社の情報をLPP元社員から受領していたことも判明しました

被害 乗合代理店における情報漏えいに関する一連の調査において判明

→漏えいが確認された個人情報等:契約者(被保険者)の氏名・住所・電話番号・生年月日、証券番号、保険種類、保険始期・満期、保険料・保険会社名等(当社出向者による他社契約情報:約1.9万件、LPP元社員から当社が受け取った他社契約情報:約4.2万件)

→情報漏えい発生期間:2018 年11月~2022年12月

→現時点で、情報の二次漏えいは発生していないことを確認しております

東京海上日動に他社の契約者情報6万1000件流れる…代理店出向の社員らが漏えい

東京海上日動に他社の契約者情報6万1000件流れる…代理店出向の社員らが漏えい

不正アクセス(マルウェア) サノフィ

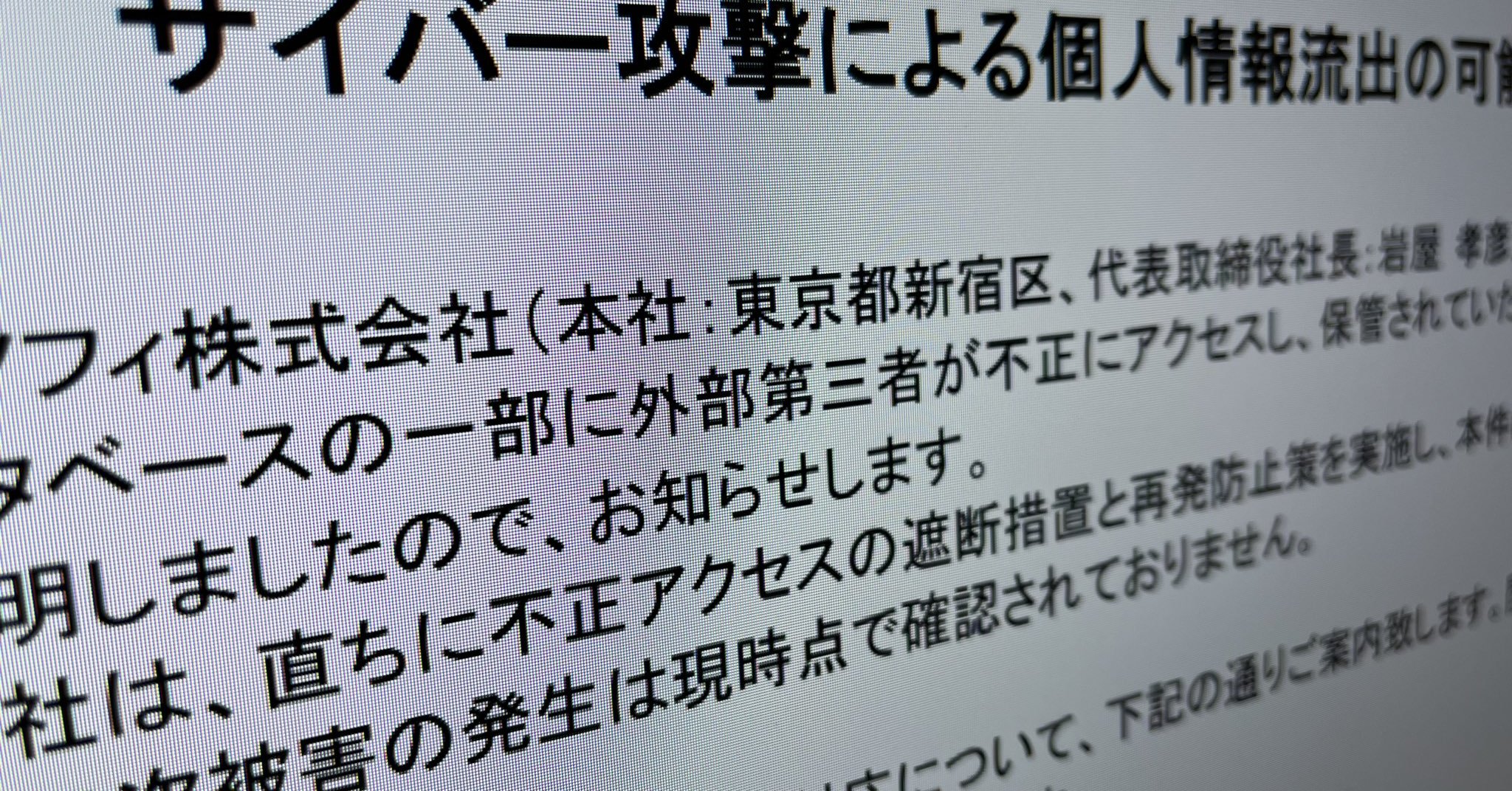

8月28日 サイバー攻撃による個人情報流出の可能性について(お詫び)

原因 海外の業務委託コンサルタントが、弊社のITセキュリティポリシーに違反し、個人用ノートパソコンに本データベースの一部へのアクセスID等を保存していたところ、この個人用ノートパソコンがマルウェアに感染し、外部から本データベースの一部へのアクセスが可能となったことが原因です

被害 2024年7月10日から14日にかけて、悪意のある外部第三者が本データベースの一部にアクセスしたことが判明しました

→不正アクセスされた情報には、日本の医療関係者及び社員の情報が含まれていました

→不正アクセスの対象となった個人情報(日本)

⚫ 医療従事者733,820人分: 氏名、性別、生年月日、メールアドレス、医療機関名、医療機関住所、役職(院長、教授等)、職種(医師、コメディカル等)、診療科(内科、外科等)

⚫ 弊社従業員 (派遣社員および業務委託先社員を含む) 1,390人: 氏名

→本件による個人情報の公開や不正使用などの二次被害の発生は現時点で確認されておりません

医療従事者73万人分の情報漏えいか 製薬大手に不正アクセス 委託コンサルが私物PC使用のポリシー違反 - ITmedia NEWS

医療従事者73万人分の情報漏えいか 製薬大手に不正アクセス 委託コンサルが私物PC使用のポリシー違反 - ITmedia NEWS

不正アクセス(ペイメントアプリケーション改ざん) エーデルワイス(アンテノール)

8月28日 弊社が運営する「オンラインショップ」への不正アクセスによる個人情報漏えいに関するお詫びとお知らせ

原因 弊社が運営する「アンテノール オンラインショップ」のシステムの一部の脆弱性をついたことによる第三者の不正アクセスにより、ペイメントアプリケーションの改ざんが行われたため

被害 2024年5月21日、外部機関からの指摘により、弊社サイトを利用したお客様のクレジットカード情報の漏洩懸念について連絡を受け、2024年5月25日弊社が運営する「アンテノール オンラインショップ」でのサイト及びカード決済を停止いたしました

→2024年7月22日、調査機関による調査が完了し、2021年6月17日~2024年5月19日の期間に 「アンテノール オンラインショップ」で購入されたお客様7,018名のクレジットカード情報(カード名義人名、クレジットカード番号、有効期限、セキュリティコード、メールアドレス、パスワード、電話番号)が漏洩し、一部のお客様のクレジットカード情報が不正利用された可能性があることを確認いたしました

不正アクセス(ペイメントアプリケーション改ざん) エーデルワイス(ヴィタメール)

8月28日 弊社が運営する「オンラインショップ」への不正アクセスによる個人情報漏えいに関するお詫びとお知らせ

原因 弊社が運営する「ヴィタメール オンラインショップ」のシステムの一部の脆弱性をついたことによる第三者の不正アクセスにより、ペイメントアプリケーションの改ざんが行われたため

被害 2024年5月21日、外部機関からの指摘により、弊社サイトを利用したお客様のクレジットカード情報の漏洩懸念について連絡を受け、2024年5月25日弊社が運営する「ヴィタメール オンラインショップ」でのサイト及びカード決済を停止いたしました

→2024年7月22日、調査機関による調査が完了し、2020年4月27日~2024年5月21日の期間に 「ヴィタメール オンラインショップ」で購入されたお客様45,355名のクレジットカード情報(カード名義人名、クレジットカード番号、有効期限、セキュリティコード、メールアドレス、パスワード、生年月日)が漏洩し、一部のお客様のクレジットカード情報が不正利用された可能性があることを確認いたしました

![]() ベルギー王室御用達チョコ「ヴィタメール」顧客クレカ情報漏えい 運営のエーデルワイスが謝罪・説明 | ORICON NEWS

ベルギー王室御用達チョコ「ヴィタメール」顧客クレカ情報漏えい 運営のエーデルワイスが謝罪・説明 | ORICON NEWS

紛失(所在不明) 沖縄県立精和病院

8月27日 沖縄県立精和病院における個人情報の漏えい等のおそれがある事案の発生について

原因 職員が、業務中の資料作成に用いていたUSBメモリを院内で紛失いたしました

→病院における、USBメモリの管理不徹底が原因と考えております

被害 7月29日(月) 精和病院においてUSBの紛失に気づき、院内を捜索

→。当該USBメモリには、要配慮個人情報(5人を超えない人数の入院患者の氏名)が含まれたデータが保存されている可能性がある

→現時点において、二次被害の発生は確認されていない状況

→引き続きUSBメモリの捜索は継続中

沖縄県立2病院、個人情報漏えいの恐れ 書類廃棄やUSB紛失で 二次被害は確認されず - 琉球新報デジタル

沖縄県立2病院、個人情報漏えいの恐れ 書類廃棄やUSB紛失で 二次被害は確認されず - 琉球新報デジタル

不正アクセス(サーバー侵入) 玄海町

8月27日 「玄海町ふるさと納税特設サイト」への不正アクセスに関するお知らせとお詫び

原因 本町のふるさと納税受付窓口の一つであり、本町が独自に構築している玄海町ふるさと納税特設サイトにおいて、脆弱性を起因とした不正な攻撃を受け、本町への寄附者様の情報に対して不正アクセスがあったことをお知らせいたします

被害 2024年8月20日(火曜日)中に、原因となった本サイトの脆弱性の修正および攻撃者からのアクセスの遮断を完了しております

→現在、影響範囲等の調査と早期復旧に向け全力で取り組んでいます

玄海町 ふるさと納税の特設サイトに不正なアクセス |NHK 佐賀県のニュース

玄海町 ふるさと納税の特設サイトに不正なアクセス |NHK 佐賀県のニュース

不正アクセス(ランサムウェア) アベニュー

8月26日 不正アクセスによる個人情報漏えいのおそれのお知らせとお詫び

原因 本年4月上旬に、賃貸管理会社の株式会社アベニュー及び関連会社のサーバー機器がランサムウェアに感染し、お客様の個人情報が外部へ流出したおそれがあることが判明しました

→直接の原因は、賃貸管理会社のアベニュー及び関連会社のシステム保守を委託している会社により、セキュリティ機器の設定変更が行われた際に、委託先会社担当者による設定上のミスによりセキュリティの不備が発生した点にあり、これにより第三者による弊社サーバーへの不正アクセスの痕跡が確認されました

被害 不備の解消までの間に実際にデータが流出したかは不明となっております

→【漏えいのおそれのある個人情報】 物件の入居者及び退去者に関する以下の個人情報:・氏名・住所・生年月日・電話番号・メールアドレス等申込情報・勤務先・勤務先住所・勤務先電話番号

不正アクセス(サーバー侵入) システムスクエア

8月26日 当社への不正アクセスについて

原因 2024年8月26日、当社の社内システムが、外部よりサイバー攻撃を受けサーバーの一部に被害が発生していることを確認しました

被害 外部専門家からの助言を受けながら、影響範囲等の特定と復旧への対応進めておりますが、現時点ではすべての内容の特定には至っておりません

→攻撃を受けたサーバーには、お取引に関わる顧客情報や技術情報が含まれている可能性

不正アクセス(ネットワーク侵入:続報) ヒロケイ

8月26日 弊社内ネットワークへの外部からの不正アクセス被害の発生について(第三報)

原因 サーバの脆弱性およびVPNルータの設定不備から、リモートアクセスによるサイバー攻撃を受け、攻撃者が社内ネットワークに不正侵入し、複数サーバに対し攻撃を受けたことが確認されました

被害 2024/6/3(月)、弊社のサーバー内データへのアクセス障害を確認

→ランサムウェア「Phobos」により、社内ネットワーク上の複数のサーバに対してデータの暗号化、サーバのイベントログの消去、バックドア設置の痕跡を確認いたしました

→調査の結果、被害を受けたサーバ内に一部の個人情報が含まれていることが判明

→流出の可能性のある個人情報

これまで取引のある法人等に所属する方の個人情報:氏名、住所等の業務上の連絡先、支払先の金融機関口座番号 等

業務上必要な情報として業務委託元から提供を受けている要配慮個人情報:氏名、性別、生年月日、診療情報、保険者番号、被保険者証記号、番号、保険医療機関の所在地及び名称

株主の個人情報:氏名、住所、電話番号、個人名義の金融機関口座番号情報 等

求人への応募者の要配慮個人情報、個人情報:履歴書又はエントリーシートに記載の氏名、生年月日、住所、電話番号、学校名、一部の方の健康診断結果 等

従業員とその家族・退職者とその家族の特定個人情報、要配慮個人情報、個人情報:氏名、生年月日、住所、電話番号、給与に関連する情報、一部の方のマイナンバー、一部の方の健康診断結果 等

→8月26日現在で情報漏えいの事実は確認されておりません

不正アクセス(サーバー侵入:調査報告) 宇野港土地

8月26日 予約管理システムへの不正アクセスによる情報流出の可能性に関するお知らせとお詫び

原因 弊社サーバー機器が外部からの不正アクセスを受け、お客様情報等の漏えいが疑われる事実が発生いたしました

被害 2024年7月11日に当該システムへのアクセスができなくなり、サーバー業務を委託している業者へ調査を依頼したところ、第三者による不正アクセス攻撃を受けた形跡を確認

→漏えいした恐れのある情報の調査を8月23日に完了

→【流出した可能性があるお客様情報】

対象施設:瀬戸内温泉たまの湯、瀬戸内 貸切 無人島KUJIRA-JIMA、瀬戸内ヨットチャーター

項目:住所・氏名・団体名・電話番号・メールアドレス・予約システムへのログインPASS

対象件数:4,725件

不正アクセス(アカウント) LINEヤフー

8月26日 LINE公式アカウントにおけるアカウント乗っ取りに関するお知らせとお願い

原因 LINEビジネスIDの一部において、第三者(以下、攻撃者)の不正ログインによるアカウントの乗っ取りが発生いたしました

被害 2024年7月19日に当社内において、LINEビジネスIDへのログイン失敗数の増加を検知しました

→調査の結果、同月10日から同月18日の間に複数回パスワードリスト攻撃を受け、不正ログインおよび不正ログインに成功した攻撃者による不正操作が判明しました

→不正ログインの結果、攻撃者に閲覧された情報および不正な操作が行われた情報:以下のページ・機能において、閲覧・操作が可能な情報(LINEビジネスIDでログイン可能な各サービス、Official Account Manager、LINE VOOM Studio など)、以下、LINE公式アカウントの管理画面経由で閲覧できる友だちの情報(プロフィール情報、1to1チャットの内容 など)

→LINE公式アカウントに登録された連絡先情報(住所、電話番号、メールアドレスなど)の一部を閲覧された可能性もございます

→LINEビジネスIDにメールアドレスを登録しておらず、「LINEアカウント」でのログインのみで利用されているLINEビジネスIDへの不正ログインは確認されていません

LINE公式アカウント乗っ取り発生 LINEヤフーが対応策示す

LINE公式アカウント乗っ取り発生 LINEヤフーが対応策示す

不正アクセス(サイト改ざん) 大分大学

8月26日 本学図書館が提供する貴重書アーカイブの公開用サーバへの不正アクセスについて

原因 本学図書館が提供する貴重書アーカイブの公開用サーバが不正アクセスを受けていることが判明しました

→当該サーバで利用するバージョンのPHP言語に脆弱性があり,この脆弱性に対する学外からのHTTPを用いた攻撃により,サーバ上のファイルが改ざんされました

→不正ファイルに起因するSEOポイズニングにより,当該サーバのドメインに対するGoogleの検索結果が汚染され,海外のWebサイトに誘導されるようになっていました

被害 2024年7月30日(火)、学外から「本学のホームページが改ざんまたは不適切な埋め込みの被害を受けている可能性があります」との通報がありました

→当該サーバは既に運用を終了し、別途再構築を行っています

→当該サーバから他のサーバ、システムへの被害拡大もありません

→当該サーバは公開用サーバであったため、個人情報や機密性の高い情報は保有しておらず、漏えいもありません

大分大学のサーバで改ざん被害 PHPの脆弱性突かれGoogle検索結果汚染、海外サイトに誘導 - ITmedia NEWS

大分大学のサーバで改ざん被害 PHPの脆弱性突かれGoogle検索結果汚染、海外サイトに誘導 - ITmedia NEWS

不正アクセス(ランサムウェア) KISCO

8月26日 第三者によるランサムウェア攻撃被害に関するお知らせとお詫び

原因 弊社内のパソコン、サーバに対して第三者による不正アクセスならびにランサムウェア攻撃による被害を受けました

被害 2024 年8月24日深夜2時ぐらいから、弊社のインターネットデータセンター内の複数サーバが徐々に停止

→攻撃被害が東京本社内にも及んでいることを確認

→。被害を受けたサーバ、パソコンの一部ファイルが暗号化され判読できない状況となっています

→2024 年8月25日、今後の調査のため、被害環境やログの保全を行うともに、直近のバックアップデータを使用し、業務上優先度の高いシステムから回復作業を実施

→被害にあったサーバ、パソコン上に金銭の支払いを要求する内容のファイルが残されておりましたが、弊社は応じておりません

不正アクセス(アカウント) ジェイ・ウィル・コーポレーション

8月23日 弊社システムへの不正アクセスに関するお知らせ

原因 ジェイ・ウィル・パートナーズの1名の従業員のメールアカウントが不正アクセスを受け、当該従業員が過去に送受信したメール及び添付ファイル中の一部の個人情報が流出した可能性があることを確認いたしました

被害 2024年7月2日、当社の1名の従業員のメールアカウントに対して、外部からの不正アクセスを受けました

→調査の結果、当該メールアカウントにおいて過去に送受信したメール及び添付ファイルの一部のデータが流出した可能性があり、その中に7,132名の個人情報(氏名、会社名、メールアドレス、住所、電話番号等)が含まれていることを確認いたしました

→不正アクセスを受けたメール及び添付ファイルの一部には、取引先に関する情報も含まれております

→現在までに個人情報及び取引先に関する情報の不正利用等の二次被害に関する報告は受けておりません

不正アクセス(ランサムウェア) 幸和製作所

8月23日 ランサムウェア被害の発生について

原因 当社の一部サーバーが暗号化されるランサムウェア被害が発生したことをお知らせいたします

被害 2024年8月21日(水)に外部から不正アクセスを受けサーバーに保存している各種ファイルが暗号化されていること等を2024年8月22日(木)に確認しました

→サーバーに保存していた各種業務データ、業務用ソフトウェアが暗号化されアクセス不能な状況となっております

→現時点では情報流出の事実は確認されておりません

不正アクセス(ネットワーク侵入:続報) サンテク

8月21日 不正アクセスを受けたことに関するお知らせ(第2報)

原因 2024年8月3日に当社ネットワークの一部が第三者による不正アクセスを受けたことを確認しました

被害 現在、不正アクセスの可能性があるサーバー等に対して、外部専門調査機関の協力のもとログ調査とフォレンジック調査を順次進めております

→現時点で情報の流出は確認されておりません

不正アクセス(アカウント:調査結果) 札幌市

8月21日 札幌市公式アプリ一覧(重要なお知らせとして掲載)

原因 一部の札幌市公式アプリを運用するために使用しているマスターアカウントについて、調査の結果、当該アクセスの原因および経緯が判明し、アカウントの安全性が確保された

被害 アプリを引き続き問題なくご利用いただけるようになりました

プログラム不具合(セッション維持) マクアケ

8月20日 「Makuake」サイトのログイン不具合に関するご報告とお詫び

原因 8月19日15時13分に内部的な認証フローの変更対応をリリースした後、本不具合が生じたことが判明いたしました

→本不具合は内部システム変更により発生したものであり、サイバー攻撃などの外部に起因するものではございません

被害 「Makuake」にて、2024年8月19日(月)15時13分から16時1分までの約48分の間、一部のユーザーのログイン状態が最大10分の間、他のアカウントに入れ替わる不具合が発生していたことが確認されました

→該当時間におけるログを分析したところ、3,916名のアカウントに対して他のユーザーアカウントとの入れ替わりが発生していたことを確認しました

→アカウントが入れ替わったユーザーが別のアカウントの登録情報(氏名、電話番号、住所、Makuakeメッセージ内の送受信情報、登録済みクレジットカードの下四桁/有効期限)を閲覧/変更した可能性があります

→現在は復旧し、正常にアクセスいただけます

マクアケ、ログインしているアカウントが他人のものに入れ替わる不具合 個人情報やカード情報が閲覧された例も - ITmedia NEWS

マクアケ、ログインしているアカウントが他人のものに入れ替わる不具合 個人情報やカード情報が閲覧された例も - ITmedia NEWS

不正アクセス(ネットワーク侵入:調査報告) 東急

8月20日 ファイルサーバ等への不正アクセスに関するご報告

原因 東急が構築中の社内で利用する新たなネットワーク基盤の検証用環境が第三者からの不正アクセスを受け、検証用環境を経由して東急の既存ネットワーク環境へ不正な接続が行われ、既存ネットワーク環境にあった東光食品が管理しているファイルサーバからお客さま等の個人情報が外部へ流出した可能性があることが判明しました

→検証用環境が脆弱な状態となっていた

→既存ネットワーク環境にあった東光食品が管理しているファイルサーバが脆弱な設定となっていた

→個人データの削除を含む、管理ルールが徹底されていなかったこと

被害 2024年4月28日、東急の連結子会社(東急ストア子会社)である東光食品のファイルサーバ等(情報保管機器)への不正アクセスにより、データの一部が不正に読み出された

→持ち出されたデータの特定ができなかったことから、東光食品が管理するファイルサーバに含まれる全てのデータが持ち出されたことを想定し、全ファイルに含まれるすべての個人データの調査を行い、流出した可能性のある個人データの特定を行いました

→流出した可能性がある個人データは、個人のお客さまに関するもの(氏名、住所、電話番号、メールアドレス)901件、お取引事業者さまに関するもの(氏名、所属(会社、部署)、住所、電話番号、メールアドレス)9,942件、従業員(退職者情報含む)に関するもの(氏名、住所、電話番号、メールアドレス)5,802件

→マイナンバーカード、クレジットカード情報は含まれておりません

→東光食品が管理しているファイルサーバ以外の機器から、個人データの持ち出しがないことは確認しています

→現時点において、お客さまの個人情報等の不正利用などの事実は確認されておりません

東急、ネットワークに不正アクセス 子会社の顧客情報が漏えいの可能性 - ITmedia NEWS

東急、ネットワークに不正アクセス 子会社の顧客情報が漏えいの可能性 - ITmedia NEWS

設定ミス(フォーム閲覧権限) 宇都宮美術館

8月19日 Googleフォーム誤設定による個人情報漏えいについて

原因 Google フォーム作成作業中の設定ミスにより,入力終了後の画面に表示される「前の回答を表示」というリンクをクリックすると,他人の入力情報を閲覧できる状態となっていたものです

被害 2024年8月18日17:50ごろ5件目の申込者からの連絡により、コスチュームジュエリー展ワークショップ「ヴェネチアンビーズで楽しむ手作りネックレス」の申込フォームに於いて,申込完了者が既申込者の回答情報を閲覧できる状態となっていたことが発覚

→漏えい件数 :最大で4名

→現時点において,漏えいによる被害の発生等は報告されておりません

作業ミス(メール添付ファイル) 茨城県

8月19日 県央農林事務所における個人情報の漏えいについて

原因 2024年8月14日(水)、農家が機械等を整備する農林水産省の補助事業において、事業完了後の成果を追跡調査するため、県央農林事務所の職員が調査対象法人1戸に対し調査票のエクセルファイルを送信する際、本来であれば、当該法人以外の情報を削除して送信すべきところ、削除せず送信してしまった

被害 調査対象の法人1戸に対し、個人情報を含む当該法人以外(法人等7件、個人97件)の情報(氏名・法人名、補助金額、飼養頭数等)が漏洩してしまった

不正アクセス(ランサムウェア) プラン・インターナショナル・ジャパン

8月19日 不正アクセスによる個人情報の流失の可能性について

原因 当団体の委託先のサーバーが第三者によるランサムウェア攻撃を受けたことが判明しました

被害 8月8日深夜1:00~2:00にかけて、当団体の基幹システム再構築のために、一時的にデータコピーを保管している委託先のサーバーより、ご支援くださった方々の個人情報(クレジットカード情報は含まれません)が流失した可能性があることが判明いたしました

→現在、影響の範囲等を調査しておりますが、ご支援くださった方々の情報(氏名、住所、電話番号、メールアドレス、寄付履歴、銀行口座番号)が流出した可能性があります

→クレジットカード情報は含まれておりません

→プラン・インターナショナルが通常使用しているシステムへの影響はございません

不正アクセス(ペイメントアプリケーション改ざん:続報) 全国漁業協同組合連合会

8月19日 全国漁業協同組合連合会 通販サイト「JFおさかなマルシェ ギョギョいち」への不正アクセスによる個人情報漏えいの恐れに関する調査結果のご報告

原因 弊会が利用している、サイト構築サービスにおけるクロスサイトスクリプティングの脆弱性をついたことによる第三者の不正アクセスにより、不正ファイルの設置及びペイメントアプリケーションの改ざんが行われたため

被害 2024年5月14日、警視庁から、サイト内のプログラムの一部が不正に改ざんされていること、会員登録および利用したお客さまの個人情報の漏えい懸念があることについて連絡を受け、同日、サイトを閉鎖いたしました

→2021年4月22日~2024年5月14日の期間中に、「JFおさかなマルシェ ギョギョいち」においてクレジットカード情報を入力された一部のお客さま(11,844件)のクレジットカード番号、有効期限、セキュリティコードが漏えいした可能性

→サイトに会員登録されたお客様(21,728件)の個人情報(氏名、性別、生年月日、メールアドレス、郵便番号、住所、電話番号)が漏えいした可能性

全漁連の通販サイトに不正アクセス 個人情報2万件余り漏えいか | NHK

全漁連の通販サイトに不正アクセス 個人情報2万件余り漏えいか | NHK

不正アクセス(サーバー侵入) ビジュアルアートセンター

8月17日 不正アクセスによる個人情報漏えいに関するお知らせとお詫び(サイトトップページに掲載)

原因 弊社のウェブサイトのサーバーに不正アクセスがあり、なりすましによるフィッシングメールを送信する事案の発生が判明いたしました

被害 2024年8月17日午前中、複数のなりすましメールを確認

→弊社ホームページの改ざんが判明

→弊社サーバーのデータの消失が判明

→漏えいした可能性のある個人情報:配信システムに登録されたメールアドレス、サーバー上のメールデータ約1ヶ月分に記載されたメールアドレス及び氏名等

作業ミス(メール添付ファイル) 愛知県弁護士会

8月16日 メール誤送信による個人情報の漏えいについて

原因 令和6年6月3日(月)に、当会事務職員から158名の委員が登録している当会の委員会メーリングリストに添付ファイル付メールが送信されましたが、添付ファイルの一覧表作成のために参考にされた当会の会員管理システムの全会員(一部退会会員を含む)の全データの削除を失念したまま添付ファイルとして送信しました

被害 漏えいした個人情報は、当会の会員管理システムに登録された退会会員を含む2964名(ただし、同時点での逝去者約200名を含む)分のデータであり、会員名簿等に掲載されている情報のほか、職務上の氏名以外の氏名、E-Mailアドレス、生年月日、年齢、登録換・登録取消に関する情報、会派名称、住所・電話番号及びFAX番号などの自宅情報、当会所属期間や法曹通算年数等の情報です

→現在までに、誤送信されたメールの送信先の全員から、メール及び添付ファイルを削除したことないしはメールを受信していないことの確認が取れておりますので、弁護士会の外部への情報漏えい及び二次被害は確認されておりません