さてと、サイバーセキュリティニュースはおおよそ被害や、新しいマルウエアの発見といったことを取り上げてしまいます。

これはこれで大切ですが、まぁ、気が滅入るというか。。。

ちょっと違う視点とはなりますが、インターネット上では、国境がありません。ネットワークをつなぐファイアウォール(ブロードバンドルータ)といったものが国境です。だれもが出入りできると思ったほうがよいです。ファイアウォールは入国管理局と同じで、否、それよりもセキュリティレベル

は低いか!w そのレベルで、相手は高度な攻撃を仕掛けるわけで、簡単に侵入されてしまいますね。

DOJ indict Fxmsp hacker for selling access to hacked orgs, AV firms

司法省がカザフスタンに居住する Andrey Turchinを世界各国を跨ぎ300を超える組織のアクセス権をハッキングし、販売していたFxmspとして起訴しました。

サイバーセキュリティ業界でインパクトがあるのは、アメリカのアンチウィルスベンダーの3社のアクセス権と窃取した30テラバイト分のソースコード。これは、だれもが欲しかるでしょうね。サイバー犯罪者は、解読すれば、アンチウィルスエンジンのチェックから回避策を作ることができます。ライバル企業は、相手のエンジンの性能や特徴がわかります。

Hackers Selling Access and Source Code From Antivirus Companies

Andrey TurchinはUS当局に逮捕されているわけではありません。一応カザフスタンで拘留されているようですが、国際的に取引に応じるかどうかというところです。

そういう意味では、法的拘束力が及ばない点、あまり効果がないかもしれませんが、容疑者の物理的移動については制限がかかるでしょう。

アメリカは行動を監視し、いざとなったら、越権行為を行うことも予想されます。

しばらくは、おとなしくすると思います。

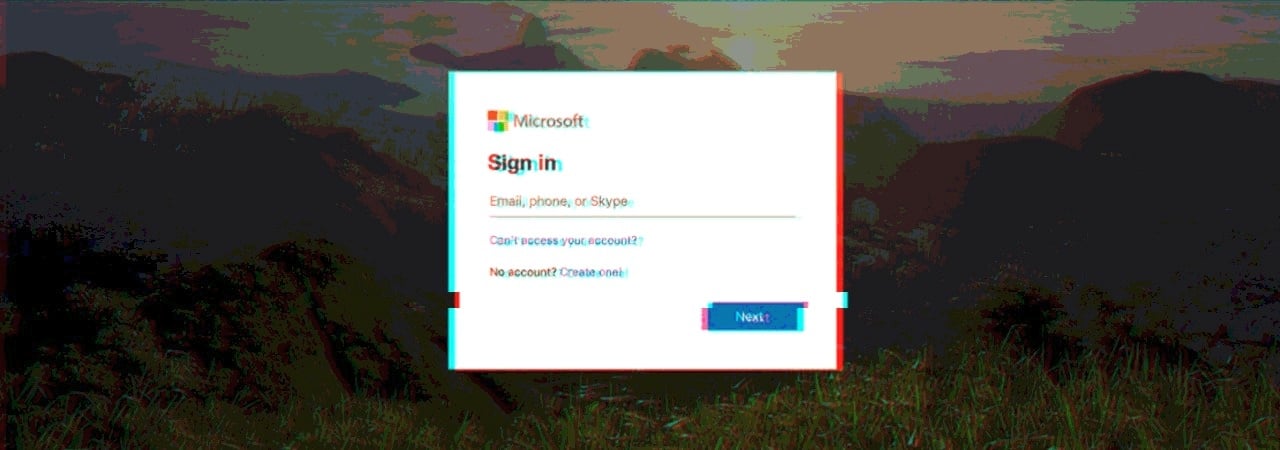

0365のアカウント情報を窃取しようと新たな攻撃パターンが報告されました。

Persuasive Office 365 phishing uses fake Zoom suspension alerts

いまや、リモートワーク全盛となってしまい、Zoomでのミーティングも当たり前です。

仕事関係だけでなく、友達との会話もテレビ会議をつかっておこなうこともありますね。

友達や、仕事関係者を装って、Zoomの招待が来たとき、注意してください。

本当に正しい相手なのか?

招待されてO365のアカウント(ユーザIDパスワード)を要求されたら、非常に怪しいです。

アカウント情報が抜き取られる可能性があります。

コロナ禍のために、多くの人がネットでの時間が多くなりますが、ネットは信頼できるものではありません。

Zero trustと言ってますがね。

常に危険があるものとして慎重にアクセスすることが望まれます。

させるツールを提供!

Free-PhotosによるPixabayからの画像

今月初めにMacOSが攻撃対象のEvilQuestの存在が確認されました。

Macユーザーをターゲットにしたランサムウェア「EvilQuest」が発見される、身代金支払後もターゲットを逃がさない凶悪さ

Home Routers Are All Broken, Finds Security Study

ドイツの研究所が家庭で使われているブロードバンドルータを調べつくすぐらい調査をして、その危険性を発表しています。

127機種(有名どころのブロードバンドルータベンダー)を調査。

その数字を挙げてみると、

多くのルータには数百の既知の脆弱性が存在する

46機種 直近1年でセキュリティパッチが提供されていない

27% 古いlinuxカーネルを使っているもの(2.6.36以前 2011/2に最後のセキュリティアップデートがあった)

21 一番マシなルータが持っているメチャクチャ危険な脆弱性の数

53 一番マシなルータが持っているかなり危険な脆弱性の数

50 ハードコードされたクレデンシャルをもったルータの数

対象ベンダー

ASUS, Netgear, D-Link, Linksys, TP-Link, Zyxel,AVM

(順番はマシな順番)

日本のベンダーは入っていませんが、OEM供給されているケースもありますので、安心せずに。。

最低でもパスワードは変更とファームウェアのアップデートはしておいてね。

コロナ禍で自宅で仕事をしている方も多いと思いますが、自宅のルータが感染している場合、勝手に通信内容を傍受されている可能性もあります。